1. Подготовка системы видеонаблюдения

1.1 Настройка сетевых параметров

Для обеспечения удаленного доступа к системе видеонаблюдения необходимо корректно настроить сетевые параметры. Это включает в себя присвоение статическому IP-адресу устройству записи, настройку портов для протоколов TCP и UDP, используемых системой (обычно это HTTP, HTTPS, RTSP), а также конфигурацию маршрутизации, если система видеонаблюдения расположена за NAT. Важно убедиться, что брандмауэр системы не блокирует необходимые порты.

1.2 Открытие портов на маршрутизаторе

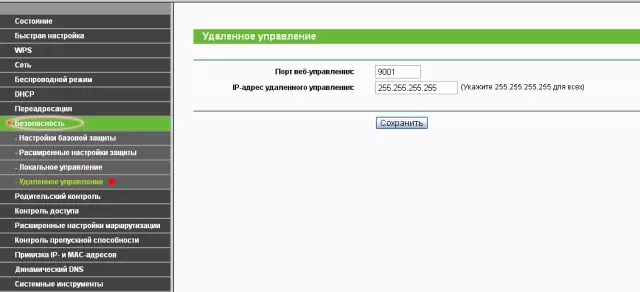

Для обеспечения удаленного доступа к системе видеонаблюдения необходимо открыть соответствующие порты на маршрутизаторе. Порты, которые нужно открыть, зависят от протокола, используемого для передачи видеопотока (например, HTTP, RTSP, HTTPS). Необходимо проконсультироваться с документацией системы видеонаблюдения или обратиться к производителю для получения информации о требуемых портах. После идентификации необходимых портов, их следует добавить в список открытых портов маршрутизатора. Это может быть сделано через web интерфейс маршрутизатора или с помощью командной строки.

Важно отметить, что открытие портов на маршрутизаторе может повысить уязвимость сети к атакам извне. Поэтому рекомендуется использовать надежные пароли для доступа к системе видеонаблюдения и маршрутизатору, а также применять firewall для дополнительной защиты.

1.3 Настройка динамического DNS (DDNS)

Динамический DNS (DDNS) необходим для обеспечения постоянного доступа к системе видеонаблюдения, даже если IP-адрес её подключения к сети Интернет меняется. DDNS-сервис присваивает статический доменный адрес динамическому IP-адресу системы видеонаблюдения. Для настройки DDNS необходимо зарегистрироваться на DDNS-сервисе (например, DynDNS, No-IP), выбрать подходящий домен и настроить его на маршрутизаторе или видеорегистраторе, указав учетные данные DDNS-сервиса. После успешной настройки DDNS, доступ к системе видеонаблюдения будет осуществляться по постоянному доменному имени, независимо от изменений IP-адреса.

2. Выбор метода удаленного доступа

2.1 Протокол HTTP/HTTPS

Протокол HTTP (Hypertext Transfer Protocol) используется для передачи данных между клиентом и сервером в формате текста. HTTPS (Hypertext Transfer Protocol Secure) является защищенной версией HTTP, использующей шифрование SSL/TLS для защиты данных от перехвата. Для настройки удаленного доступа к системе видеонаблюдения рекомендуется использовать HTTPS, чтобы обеспечить конфиденциальность и целостность передаваемых данных.

2.2 Протокол RTSP

Протокол RTSP (Real Time Streaming Protocol) используется для потоковой передачи аудио- и видеоданных в реальном времени. Он работает поверх протокола TCP/UDP и позволяет клиентам подключаться к серверу видеонаблюдения и получать поток данных. RTSP поддерживает функции управления потоком, такие как пауза, перемотка и поиск по времени.

Для настройки удаленного доступа к системе видеонаблюдения необходимо знать URL-адрес RTSP-потока, а также учетные данные для аутентификации на сервере.

2.3 VPN-соединение

Для обеспечения безопасного удаленного доступа к системе видеонаблюдения рекомендуется использовать VPN-соединение. VPN (Virtual Private Network) создает защищенный туннель между устройством пользователя и сетью видеонаблюдения, шифруя весь трафик данных. Это предотвращает перехват конфиденциальной информации злоумышленниками при передаче по незащищенным каналам связи.

Выбор VPN-протокола зависит от требований безопасности и производительности. OpenVPN и WireGuard являются популярными протоколами, обеспечивающими высокую степень защиты и приемлемую скорость передачи данных. Необходимо настроить VPN-сервер на устройстве, подключенном к сети видеонаблюдения, и установить соответствующее VPN-приложение на устройстве пользователя.

После установления VPN-соединения пользователь сможет получить доступ к системе видеонаблюдения через защищенный канал связи, что гарантирует конфиденциальность и целостность данных.

3. Настройка программного обеспечения для удаленного доступа

3.1 Установка и настройка клиентского ПО

Установка клиентского программного обеспечения осуществляется согласно инструкции производителя системы видеонаблюдения. Обычно процесс включает запуск установочного файла, принятие условий лицензионного соглашения, выбор компонентов для установки и указание пути установки. После завершения установки необходимо произвести настройку параметров подключения к серверу видеонаблюдения. Это может включать ввод IP-адреса или доменного имени сервера, номера порта, учетных данных пользователя (логин и пароль). В некоторых случаях требуется настройка протокола связи (HTTP, HTTPS, RTSP) и параметров видеопотока (разрешение, битрейт, формат).

3.2 Настройка учетных записей пользователей

Для обеспечения безопасного удаленного доступа к системе видеонаблюдения необходимо создать отдельные учетные записи пользователей с соответствующими привилегиями. Каждая учетная запись должна иметь уникальное имя пользователя и надежный пароль. Рекомендуется использовать комбинацию букв, цифр и символов для создания паролей высокой сложности.

Привилегии доступа для каждой учетной записи должны быть настроены в соответствии с ролью пользователя. Например, администратор системы должен иметь полный доступ ко всем функциям, в то время как обычный пользователь может иметь только доступ к просмотру видеопотока.

Важно также настроить ограничения по IP-адресам, чтобы разрешить удаленный доступ только из определенных сетей или устройств. Это поможет предотвратить несанкционированный доступ к системе.

3.3 Тестирование соединения

Тестирование соединения с системой видеонаблюдения осуществляется посредством установления SSH-соединения с удаленным сервером, на котором размещено программное обеспечение системы. Для проверки работоспособности соединения используется команда ping, направленная на IP-адрес сервера. Успешный отклик сервера свидетельствует о наличии активного сетевого соединения. В случае отсутствия ответа необходимо проверить настройки сети, маршрутизацию и доступность сервера. После установления SSH-соединения проверяется возможность доступа к потокам видео с камер видеонаблюдения. Для этого используется специализированное программное обеспечение, предоставляемое производителем системы.

4. Обеспечение безопасности удаленного доступа

4.1 Использование сильных паролей

Использование сильных паролей является критически важным элементом обеспечения безопасности удалённого доступа к системе видеонаблюдения. Пароль должен быть достаточно длинным (не менее 12 символов), содержать комбинацию строчных и прописных букв, цифр и специальных символов. Избегайте использования легко угадываемых паролей, таких как имена, даты рождения или простые последовательности. Рекомендуется использовать менеджер паролей для хранения и управления сложными паролями.

4.2 Включение шифрования данных

Для обеспечения конфиденциальности передаваемых данных рекомендуется включить шифрование. В настройках системы видеонаблюдения найдите раздел, отвечающий за сетевые параметры или безопасность. Обычно он обозначается как "Сеть", "Безопасность" или "Доступ". В этом разделе ищите опцию "Шифрование данных" или "SSL/TLS". Активируйте ее, выбрав соответствующий параметр. В некоторых системах может потребоваться указать тип шифрования (AES-128, AES-256) или сгенерировать сертификат SSL. Следуйте инструкциям производителя системы видеонаблюдения для настройки параметров шифрования.

4.3 Ограничение доступа по IP-адресам

Ограничение доступа по IP-адресам является эффективным методом повышения безопасности системы видеонаблюдения. Суть метода заключается в создании белого списка разрешенных IP-адресов, с которых пользователи могут осуществлять подключение к системе. Все остальные попытки подключения из адресов, не включенных в белый список, будут блокироваться.

Для реализации ограничения доступа по IP-адресам необходимо настроить сетевые настройки системы видеонаблюдения, указав допустимые диапазоны или конкретные IP-адреса.

Важно отметить, что белый список должен быть регулярно обновлен, чтобы учитывать изменения в конфигурации сети и добавление/удаление пользователей.